security

approfondimenti

Luglio/Agosto 2015

n

Automazione e Strumentazione

60

La ricerca nel settore dimostra che sono le

fonti

interne

, e non quelle esterne, a rappresentare

oltre il

60% di tutte le minacce alla sicurezza

.

Le reti di comunicazione in ambito petrolifero,

in particolare, possono essere più suscettibili a

problemi interni perché molti dispositivi di rete

funzionano 24 ore al giorno, sette giorni su sette,

e spesso mancano dei necessari aggiornamenti e

degli strumenti antivirus, indispensabili per pro-

teggerli contro le vulnerabilità. Inoltre, un layout

di rete “aperto” e

la mancanza d’isolamento tra

i sottosistemi

rendono molto facile la rapida pro-

pagazione di problemi in tutta la rete.

Un firewall, a protezione delle minacce esterne

della rete, può di-

fendere le applica-

zioni contro attac-

chi alla sicurezza

informatica. Tut-

tavia, con la

cre-

scita delle minac-

ce

provenienti

dall’interno del-

la rete

, sia tramite

chiavette USB, sia

sistemi di manu-

tenzione o laptop

di visitatori, devono essere prese ulteriori misu-

re di sicurezza per rafforzare i controlli nelle reti.

Per proteggere l’attività degli impianti petroliferi,

i tecnici e i progettisti devono identificare nuove

misure di sicurezza informatica adatte a questa ti-

pologia di reti industriali.

Perché le soluzioni IT non funzionano

nelle reti industriali

I professionisti IT, per anni, hanno gestito con

successo le minacce alla sicurezza. Tuttavia, i

team di IT si preoccupano soprattutto della

pri-

vacy e della protezione dati

, mentre le misure

di sicurezza dei

sistemi industriali di controllo

(ICS) sono focalizzati soprattutto sulla sicurezza

e la protezione complessiva dell’attività. Essendo

concentrate sulla privacy e sulla protezione dati,

le soluzioni applicate dall’IT

non sono efficienti

nelle reti di controllo di tipo industriale indu-

striale

.

Altri motivi sul perché le soluzioni IT non funzio-

nino per le attività petrolifere sono:

- Le reti critiche e quelle industriali non possono

essere fermate per test, configurazioni e manu-

tenzione, come avviene nelle normali reti di

business. I prodotti per la sicurezza industriale

devono essere impostati e manutenuti durante

il funzionamento della rete.

- Le reti industriali utilizzano

protocolli esclusivi di comuni-

cazione che non si trovano nel

mondo IT e per i quali non si

possono utilizzare prodotti per la

sicurezza IT.

- Il patching o l’aggiornamento di

controllori logici programmabili

(PLC) o DCS non è di solito

facilmente praticabile.

A fil di rete

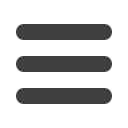

www.belden.com info.belden.com/cyber-security-oil-gas-bc-lpFoto 1 - Frequenza delle fonti di

minaccia alla sicurezza

Migliorare le difese della sicurezza

informatica nel settore petrolifero

Scott Howard

Tim Wallaert

L’ AUTORE

S. Howard, Tecnico Commerciale di

Tofino Security, Belden; T. Wallaert,

Direttore Oil & Gas Solutions, Belden

Negli anni recenti si sono verificate una serie di minacce, effettuate con malware

avanzati e di alto profilo, che hanno attaccato, in modo diretto o indiretto, il settore

dell’energia, ad esempio, Dragonfly, Stuxnet, Flame e Shamoon. E, benché di queste

minacce si debba tener conto quando si analizza la situazione e ci si prepara potenziali

rischi nella sicurezza, di fatto esse rappresentano soltanto una piccola parte di tutte le

possibili fonti di rischio.

La protezione dei sistemi di controllo nell’industria dell’oil&gas

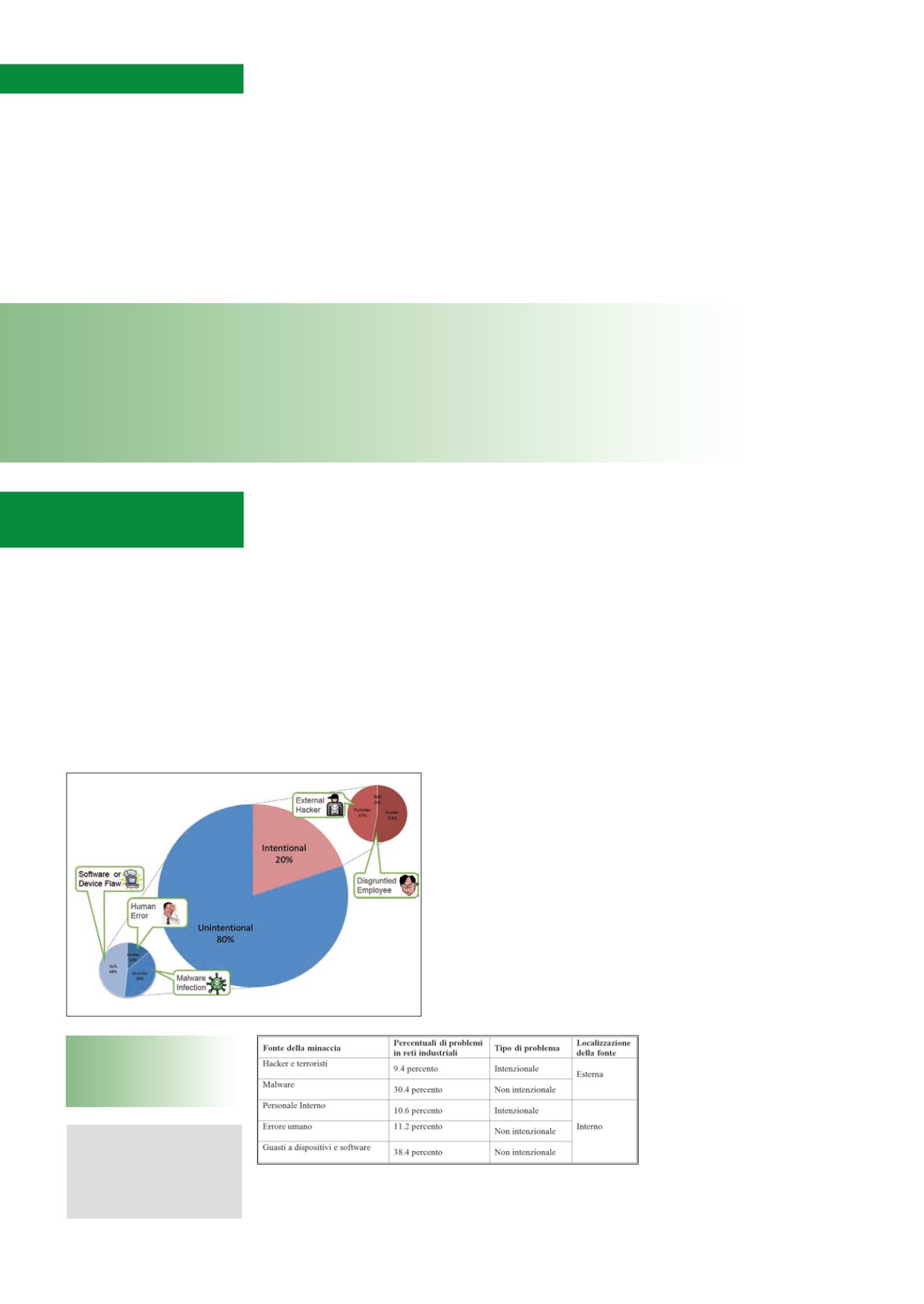

Tabella - La maggior parte delle minacce e dei problemi di sicurezza sono non

intenzionali e si verificano all’interno delle reti industriali

(Fonte: The Repository of Industrial Security Incidents, 2011)