IoT & sicurezza: free una mini-guida all’acquisto intelligente

Gadget e giocattoli intelligenti: la privacy online riguarda tutti. Gli adulti devono comprendere a fondo i rischi e salvaguardare anche i più piccoli

I dispositivi dell’Internet of Things sono sempre più diffusi e le prossime festività promettono di incrementare ancora di più il loro numero all’interno delle case e dei luoghi di lavoro. I gadget intelligenti sono un’ottima idea regalo, ma le nuove tecnologie e opportunità offerte dall’Internet of Things non riguardano solo gli adulti, un numero sempre maggiore di bambini ha a sua disposizione giocattoli intelligenti e connessi, con un conseguente aumento dei rischi per la sicurezza e la privacy. Le persone adulte devono comprendere a fondo le opportunità e i pericoli offerte dall’Internet of Things, essere in grado di acquistare i prodotti in maniera intelligente ed educare in maniera critica i minori al loro utilizzo.

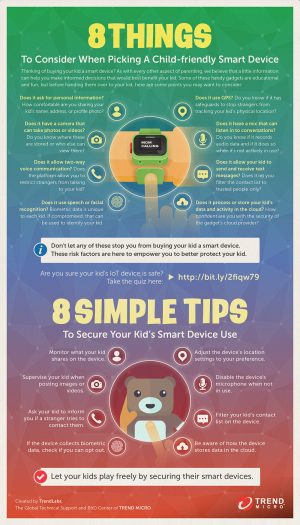

Qui una mini-guida con otto considerazioni sulla privacy online da tenere presenti nel momento in cui si acquista un dispositivo smart: parola di Trend Micro.

Dati personali

I dispositivi smart, inclusi i giocattoli, richiedono informazioni personali come il nome, l’età, la data del compleanno, il genere e l’indirizzo di casa. Nel caso di una violazione di dati, i cyber criminali entrano in possesso di queste informazioni, che possono appartenere anche a minori. In questo caso è meglio prestare attenzione a quali informazioni richiede un dispositivo prima di acquistarlo, leggere le norme sulla privacy del costruttore e rivedere e modificare le impostazioni sulla privacy.

Localizzazione

Prendiamo come esempio i bambini. Monitorare la loro posizione in tempo reale con il GPS è facile. Di recente, però, è stato scoperto che un dispositivo di questo genere aveva un bug che consentiva a estranei di tracciare la posizione di minori. In questi casi bisogna sempre capire bene come funzionano questi dispositivi e impostare quanto la localizzazione deve essere specifica.

Immagini e video

I dispositivi smart con fotocamere integrate consentono di condividere immagini e video istantaneamente e in maniera molto semplice. Può capitare che i minori finiscano con l’inviare immagini a persone che non conoscono o che una terza parte riesca a impossessarsi del controllo della fotocamera. È quindi meglio chiedersi se è indispensabile acquistare un dispositivo con una fotocamera e nel caso permettere a questa di funzionare solo quando il dispositivo è in uso, controllare cosa viene condiviso e utilizzare avatar al posto delle immagini personali.

Audio

Alcuni dispositivi smart funzionano con comandi vocali e conservano le registrazioni audio per funzionare in maniera efficace. Ma dove vengono conservate queste registrazioni? E per quanto tempo? E come potrebbero essere utilizzate? In questi casi è meglio disattivare l’impostazione di registrazione di default e rivedere e nel caso cancellare i file non più necessari.

Comunicazioni vocali

I dispositivi smart si connettono e comunicano con gli altri dispositivi attraverso Internet. Falle nella sicurezza possono permettere a una terza persona di inserirsi nelle conversazioni. In caso di minori, un estraneo potrebbe parlare con un bambino. In questi casi bisogna controllare se esiste un’opzione per disabilitare la comunicazione a due vie ed educare a essere informati nel caso di comunicazioni strane.

Messaggi di testo

L’anno scorso un attacco cyber ai danni di un produttore di giocattoli ha diffuso in rete 190 GB di foto e conversazioni tra genitori e figli. Anche in questo caso è sempre meglio verificare le impostazioni relative alla messaggistica e verificare sempre la lista contatti.

Dati biometrici

I dati biometrici nei dispositivi intelligenti possono essere utilizzati per modificare caratteristiche comportamentali e fisiche. Ad esempio una bambola che registra le conversazioni e processa i dati attraverso Internet per fornire risposte a eventuali domande può mettere a rischio i dati personali ma anche influenzare i comportamenti, come le decisioni di acquisto e molto altro. In questo caso è fondamentale verificare che il produttore richieda il consenso scritto alla raccolta dei dati biometrici e scoprire se c’è un’opzione per impedirla.

Cloud storage

I produttori di dispositivi smart possono utilizzare lo storage in cloud per controllare e processare i dati. Ovviamente i dati nel cloud possono essere compromessi. In questo caso è meglio preferire un dispositivo che ha un software di sicurezza installato da un provider affidabile, verificare sempre le opzioni del servizio di storage e nel caso disattivarlo.

L’intera mini guida all’acquisto intelligente per IoT è disponibile a questo link

Contenuti correlati

-

AI e sicurezza: come prevenire gli infortuni sul lavoro

Di Marco Bavazzano, Amministratore Delegato di Axitea Ciclicamente, e con dispiacere, ci troviamo a leggere o ascoltare di storie di infortuni sul lavoro che hanno purtroppo spesso un epilogo tragico, con conseguenti bilanci, commenti e iniziative sulle...

-

Palo Alto Networks: il 41% delle aziende italiane subisce attacchi agli ambienti OT

Un nuovo report di Palo Alto Networks, realizzato in collaborazione con ABI Research, rivela che 2 imprese italiane su 5 (41%) subiscono mensilmente attacchi informatici ai loro ambienti di tecnologia operativa (OT). Ciononostante, solo un quarto considera...

-

Direttiva NIS2 e organizzazioni italiane: le risposte di Sangfor Technologies

Per preparare meglio gli Stati dell’UE contro le minacce informatiche, la Direttiva NIS2 ha incluso requisiti organizzativi più severi, estesi in 4 aree: la gestione del rischio, la responsabilità aziendale, gli obblighi di rendicontazione e la continuità...

-

Un chiaro focus su cybersecurity e licensing software: Wibu-Systems ad Hannover Messe 2024

Quest’anno, Wibu-Systems è particolarmente orgogliosa di presentare ad Hannover Messe 2024 una serie speciale di tour guidati, condotti da Oliver Winzenried stesso, CEO e fondatore dell’azienda. Questi viaggi unici nel cuore dell’innovazione industriale proporranno ai partecipanti uno...

-

Schneider Electric presenta EcoStruxure Secure Connect

Schneider Electric va incontro alle crescenti esigenze di cybersecurity in ambito industriale proponendo EcoStruxure Secure Connect. Nel settore dell’automazione industriale, stiamo assistendo a un aumento significativo di macchine installate e connesse, per le quali la cybersecurity rappresenta un requisito fondamentale. Da...

-

Al Main Event 2024 di Consorzio PI Italia si è parlato di ‘Robotica e cybersecurity per un’industria protetta’

La presenza di esperti e imprese del settore al Main Event 2024 di Consorzio Profibus e Profinet Italia (PI Italia), parte integrante dell’organizzazione internazionale PI-Profibus & Profinet International, ha ribadito l’impegno del Consorzio nel promuovere l’innovazione e diffondere la...

-

Sicurezza: normative e legislazioni, come farvi fronte

La sicurezza è un concetto: bisogna imparare a conoscerlo e a diffondere la cultura della sicurezza. Normative e legislazioni servono e sono doverose in ogni attività produttiva, ma vanno comprese nel loro senso più profondo. Per aumentare...

-

Acqua ed energia al sicuro

Un’azienda svedese di servizi pubblici per l’energia e l’acqua ha deciso di migliorare sia la sicurezza sia l’affidabilità attraverso l’integrazione IT/OT e per farlo ha scelto Fortinet Falu Energi & Vatten (Energia & Acqua) è un’azienda municipalizzata...

-

ABB, conformità con i gas refrigeranti A2L e A3

Nel mondo della produzione di unità HVACR, la sicurezza è sempre al primo posto, soprattutto quando si tratta di refrigeranti di categoria A2L e A3, dove i rischi sono elevati e di varia natura. Per garantire la...

-

Cyber 4.0: spingere nella formazione dei cybersecurity manager è vitale per le PMI

Un punto di riferimento per la cybersecurity delle Pmi a livello nazionale e un canale di accesso semplificato ai fondi del Pnrr per le aziende con obiettivi di sviluppo in questo ambito: sono circa 800 le imprese...